Il termine keylogger deriva dall’inglese “key” (tasto) e “logger” (registratore). In pratica indica un sistema che registra i tasti premuti su una tastiera, memorizzandoli o inviandoli a distanza. È per questo che spesso viene associato a parole come password keylogger, spyware keylogger o keylogger hacker.

Il punto importante è che non tutti i keylogger nascono con intenti malevoli, esistono programmi di monitoraggio utilizzati in ambito aziendale, per test software o per controllo parentale. Il problema nasce quando un keylogger viene installato di nascosto, senza che l’utente ne sia consapevole. In quel caso diventa uno strumento di spionaggio a tutti gli effetti.

Ed è per questo che i keylogger sono una delle minacce che preoccupano i professionisti della sicurezza. Monitorando l’attività dell’utente, i keylogger minacciano di compromettere diversi controlli messi in atto per proteggere la riservatezza, l’integrità e la disponibilità delle informazioni.

Prenditi un momento e pensa a tutto ciò che hai digitato sul tuo computer fino ad oggi. È probabile che tu abbia inserito una o più password per accedere nel pc, come quella per la casella di posta elettronica. Potresti anche aver effettuato un acquisto con la tua carta di credito. I keylogger minacciano di aggirare altri meccanismi di sicurezza, rivelando queste informazioni agli hacker.

In questo articolo, esamineremo come trovare un keylogger sui computer e, soprattutto, come difenderci dal malware.

Tipi di keylogger

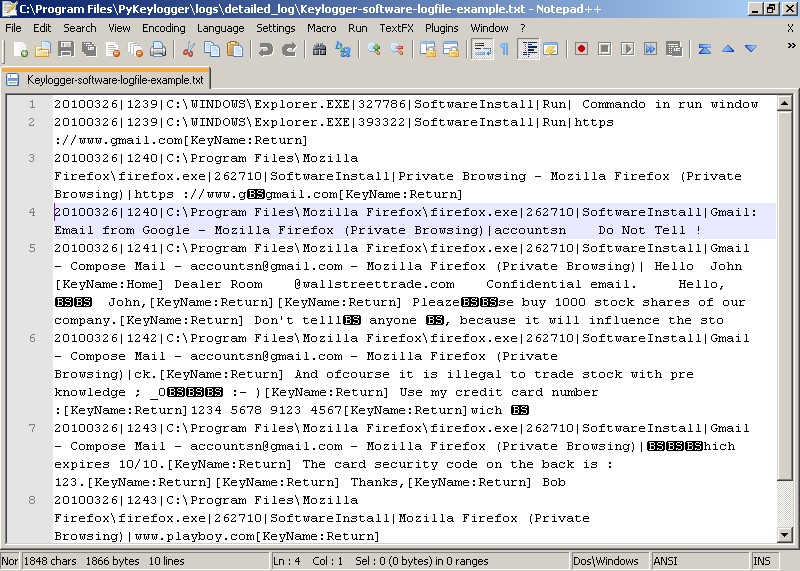

Esistono due categorie fondamentali di keylogger: software e hardware. I keylogger del software funzionano in modo simile a molte altre categorie di codice dannoso. Infatti, virus, worm e trojan spesso trasportano i keylogger come payload. Una volta che il software keylogger è installato nel tuo sistema, utilizza una delle diverse tecniche per monitorare tutti i tasti premuti da qualsiasi utente e li trasmette a colui che ha creato il keylogger.

Alcuni si installano in un modo che consente loro di intercettare il segnale inviato dal sistema operativo alle applicazioni software quando viene premuto un tasto sulla tastiera. Altri infettano il nucleo del sistema operativo (noto come “kernel”) per intercettare i tasti prima che vengano elaborati. Tuttavia, altri infettano il browser Web e controllano solo i tasti inseriti nei moduli online. L’enorme varietà di software di keylogging in circolazione oggi rende difficile proteggere i sistemi contro la loro invadenza.

I keylogger hardware sono ancora più difficili da rilevare. I dispositivi disponibili hanno molte forme ma, al loro livello più elementare, vengono inseriti tra il computer e la tastiera. Il keylogger può sembrare una semplice prolunga collegata direttamente al retro del computer, oppure può essere incorporata nella tastiera stessa. Quando è stata l’ultima volta che hai controllato la connessione tra il tuo computer e la tua tastiera? Anche se lo hai fatto di recente, sei sicuro che su ogni computer della tua azienda il controllo venga effettuato regolarmente?

Proteggi il PC dai keylogger del software

I passi da seguire per proteggersi dai keylogger del software sono uguali a quelli che normalmente sono usati per difendersi da qualsiasi tipo di infezione da malware. Alcune semplici azioni che devi intraprendere sono:

- Assicurati che tutti i computer utilizzino il software antivirus corrente e che esegua scansioni periodiche.

- Completa il tuo software antivirus con un solido pacchetto antispyware, come Windows Defender, SpyBot o Ad-Aware.

- Verificare di applicare le patch di sicurezza ai sistemi operativi e alle applicazioni in modo tempestivo.

- Informare gli utenti sui pericoli legati all’installazione di un software non autorizzato sui loro computer.

Keylogger su Android: perché sono più difficili da trovare?

Sugli smartphone non esiste una tastiera fisica tradizionale, quindi il tracciamento dei tasti passa quasi sempre attraverso app malevole o tastiere compromesse installate sul dispositivo. In pratica, il keylogger si presenta come un’app apparentemente innocua oppure come una tastiera alternativa che, oltre a svolgere la sua funzione, registra tutto ciò che digiti.

Questo tipo di keylogger sfrutta soprattutto i permessi concessi dall’utente come accesso alla tastiera, ai servizi di accessibilità o alla lettura dello schermo sono segnali da non sottovalutare, soprattutto se richiesti da app che non hanno una reale necessità di usarli. A differenza del PC, su Android i keylogger non si nascondono “nel sistema”, ma vivono come applicazioni attive.

Il rischio aumenta quando si installano app al di fuori del Play Store ufficiale o si accettano file APK ricevuti via email, messaggi o siti non affidabili. Anche in questo caso, il keylogger non può fare da solo, ma ha bisogno che l’utente gli conceda spazio e permessi. Per ridurre il rischio è fondamentale mantenere il sistema aggiornato, controllare periodicamente le app installate e diffidare di tastiere o utility sconosciute che promettono funzioni extra senza una reale reputazione.

Questa attenzione è particolarmente importante perché sullo smartphone vengono digitati ogni giorno codici, password, messaggi e dati sensibili, spesso con meno controllo rispetto al computer.